Что такое утечка DNS (DNS leak)? В чем опасность утечки DNS для простого пользователя? Суть проблемы. Что такое Прозрачный DNS-прокси? Как исправить утечку DNS? Как проверить утечку DNS? Ответы на вопросы в данной заметке.

Суть проблемы утечки DNS

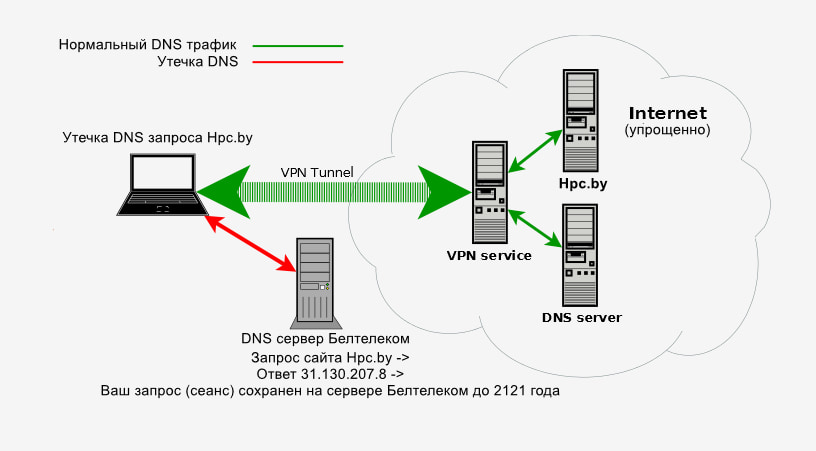

DNS или система доменных имен используется для преобразования доменных имен (которые легко запомнить человеку, например: Hpc.by) в числовые IP-адреса (например: 31.130.207.8), которые необходимы для маршрутизации пакетов данных в сети Интернет.

Всякий раз, когда вашему компьютеру необходимо связаться с сервером в Интернете, например, когда вы вводите URL-адрес в браузере, ваш компьютер обращается к серверу DNS и запрашивает IP-адрес. Большинство интернет-провайдеров назначают своим клиентам DNS-сервер (DNS сервера ByFly Белтелеком), который они контролируют и используют для регистрации, учета, хранения ваших действий в Интернете.

При определенных условиях, даже при подключении к VPN или другой анонимной сети, операционная система будет продолжать использовать DNS-серверы по умолчанию вместо анонимных DNS-серверов, назначенных вашему компьютеру VPN. Утечки DNS представляют собой серьезную угрозу конфиденциальности, поскольку могут обеспечивать ложное чувство безопасности, в то время как частные данные утекают.

Если вы обеспокоены утечками DNS, вам также следует разобраться в технологии «Прозрачного DNS-прокси», чтобы убедиться, что выбранное вами решение остановит утечки DNS.

Что такое Прозрачный DNS-прокси

Некоторые интернет-провайдеры сейчас используют технологию под названием «Прозрачный DNS-прокси». Используя эту технологию, они перехватывают все запросы на поиск DNS (TCP/UDP порт 53) и прозрачно проксируют результаты. Это фактически заставляет вас использовать их службу DNS для всех запросов поиска DNS.

Если вы изменили настройки DNS на использование «открытой» службы DNS, такой как Google, Comodo или OpenDNS, ожидая, что ваш DNS-трафик больше не будет отправляться на DNS-сервер вашего провайдера, вы можете быть удивлены, узнав, что он использует прозрачное DNS-проксирование. Вы можете легко проверить это, нажав на кнопку dns leak test на домашней странице.

Если ваш провайдер использует прозрачный DNS-прокси, очень важно, чтобы вы использовали один из методов на странице исправления утечки dns, чтобы гарантировать, что при подключении к VPN ваши запросы не будут перехвачены.

В чем опасность утечки DNS для простого пользователя?

Посредством DNS запросов поисковые гиганты (Yandex, Google) и государство постоянно следят за юзерами. Это факт. Если первые идут на это ради наживы, вторые могут использовать как угодно…им.

Не для кого не секрет, что правовое поле в России и Беларуси испытывает некоторые трудности в системе распознавания типа «свой-чужой». Для того, чтобы не стать объектом пристального внимания со стороны государства, лучше всего просто быть немного в тени и не высовываться.

При этом гражданин должен понимать, что все его шаги в сети Интернет постоянно записываются на бесконечные носители информации провайдерами и хранятся очень долго. Интернет-провайдеры, в том числе и отечественный «Белтелеком», с их ресурсами могут хранить (и хранят) данные о каждом своем абоненте в течение десятилетий и не испытывать при этом никаких неудобств.

Информация у провайдера содержит, как минимум, следующие данные:

- Какой сайт посещал конкретный пользователь.

- ФИО пользователя, место жительства, телефоны.

- Тип устройства, операционная система, браузер, разрешение экрана.

- Где он при этом находился территориально.

- В какое время он это делал и как часто.

- Сколько длилась сессия.

- Какие формы заполнялись пользователем.

- При определенных условия может происходить прослушка сессии пользователя и перехват контроля по типу «атака посредника».

Атака посредника, или атака «человек посередине» (англ. Man in the middle (MITM)) — вид атаки в криптографии и компьютерной безопасности, когда злоумышленник тайно ретранслирует и при необходимости изменяет связь между двумя сторонами, которые считают, что они непосредственно общаются друг с другом. Является методом компрометации канала связи, при котором взломщик, подключившись к каналу между контрагентами, осуществляет вмешательство в протокол передачи, удаляя или искажая информацию.

Почему утечки DNS сложно избежать?

Для повышении конфиденциальности и безопасности очень важно, чтобы весь трафик, исходящий с вашего компьютера, направлялся через анонимные сервера в сети Интернет. Идеально, чтобы все ваши запросы DNS шли через сервера, которые находятся вне юрисдикции вашего предполагаемого противника.

Противником может быть кто угодно — хакер, банковский мошенник, администратор сервера, ваш недоброжелатель и т.д. Если какой-либо трафик просочится за пределы защищенного соединения с сетью, любой ваш противник, отслеживающий трафик, сможет зарегистрировать вашу деятельность. И легко использовать ее против вас даже много лет спустя!

Проверить утечку DNS домашней или рабочей сети

Рабочей или домашней сетью можно считать любое подключение к модему-роутеру по кабелю Ethernet, посредством Wi-Fi или сети 3G/4G. Любой выход в Интернет — это потенциальная угроза анонимности и безопасности. Проверить утечку DNS можно перейдя по ссылке ниже.

Сайт Dns leak test выглядит как на скриншоте ниже.

Пройдите тест и получите интерпретируйте полученные данные с помощью инструкции ниже.

Интерпретация полученных данных утечки DNS

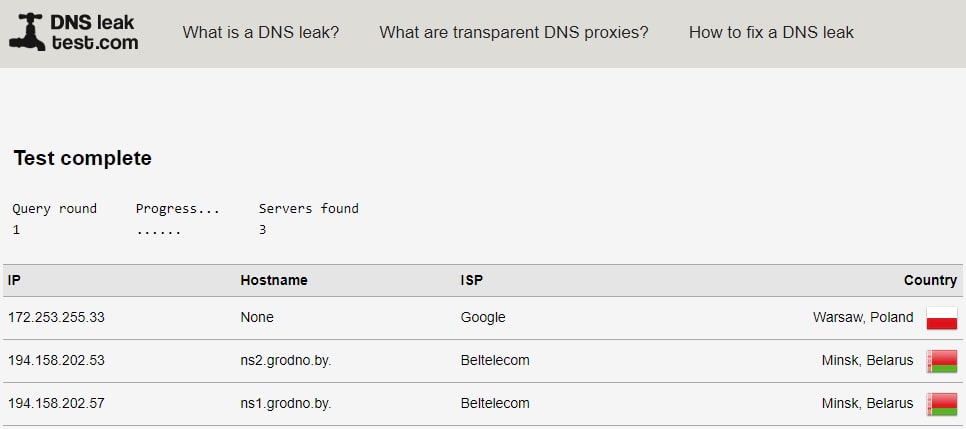

Пример 1. Есть утечка DNS в Google и Белтелеком.

При настроенных DNS серверов Google для сетевых адаптеров ноутбука, браузер обращается к серверам Google и Белтелеком. Большой брат из Беларуси все про вас знает)))

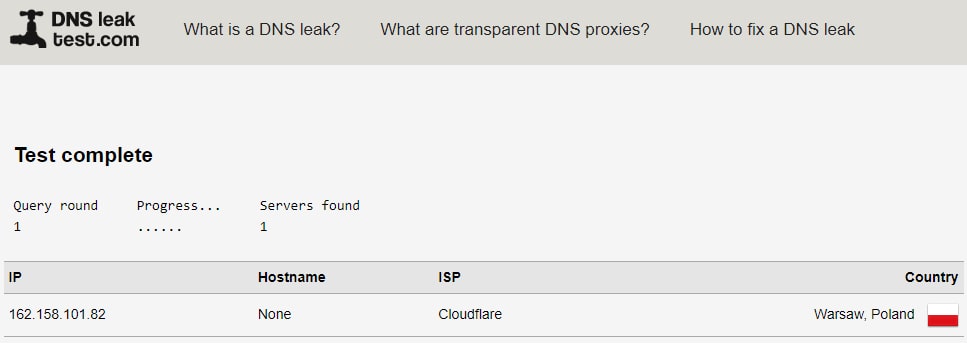

Пример 2. Утечки DNS нет. Идеальный для Беларуси результат

Отличный результат. Наши следы остаются лишь на серверах Cloudflare. Cloudflare заверяет, что не продает данные и не использует их в своих корыстных целях. По крайней мере, компания декларирует приверженность приватности и конфиденциальности.

Пример 3. Утечки DNS нет. Результат не идеальный, но приемлемый для Беларуси. Данные утекают в Google. А это уже потенциальная угроза, так как компания собирает данные о пользователях, продает их, использует для рекламных компаний.

Как избежать утечки DNS

Самый быстрый вариант для простого пользователя — это установить хороший бесплатный или платный VPN. Затем провести тест утечки DNS по ссылке выше.

Для того, чтобы избежать утечки DNS eстановите приложение 1.1.1.1 with WARP от Cloudflare (по ссылке ниже). Оно существует в версиях для смартфона, устройства под управлением Windows OS, Linux, а также для MacOS и iOS. Это не единственный способ обеспечить предотвращение утечки DNS, но наверное самый простой и достаточно надежный.

На нашем сайте есть статья о 1.1.1.1 with WARP. Там описаны преимущества и некоторые недостатки использования данного ПО.

- Установку Cloudflare WARP рекомендуется проводить сразу после перезагрузки устройства. Желательно, чтобы все программы были закрыты.

- После установки Cloudflare WARP рекомендуется устройство перезагрузить.

- После установки рекомендуем провести также тест утечки DNS. Убедиться, что все работает как заявлено разработчиком.

Источник: www.dnsleaktest.com [1]